Autenticazione: cos'è questo? Concetti di base

Sicuramente ogni utente di sistemi informatici (e non solo) è costantemente confrontato con il concetto di autenticazione. Va detto che non tutti comprendono chiaramente il significato di questo termine, confondendolo costantemente con gli altri. In senso generale, l'autenticazione è un concetto molto voluminoso, che può includere una combinazione di altri termini che descrivono processi aggiuntivi. Senza entrare nei dettagli tecnici, considera di cosa si tratta.

Concetto di autenticazione

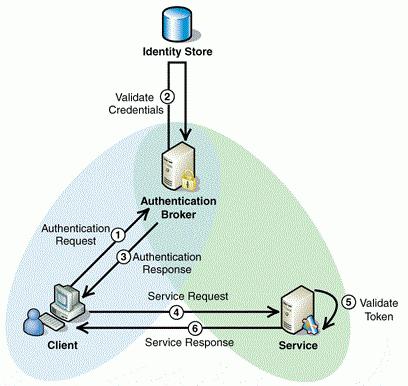

La definizione comune di questo concetto è autenticare qualcosa. In sostanza, l'autenticazione è un processo che consente di determinare la conformità di un oggetto o soggetto con alcuni dati o caratteristiche univoci precedentemente registrati. In altre parole, in alcuni sistemi ci sono alcune caratteristiche che richiedono la conferma per accedere alle sue funzioni principali o nascoste. Nota, questo è il processo. Non deve essere confuso con l'identificazione (che è uno dei componenti del processo di autenticazione) e l'autorizzazione.

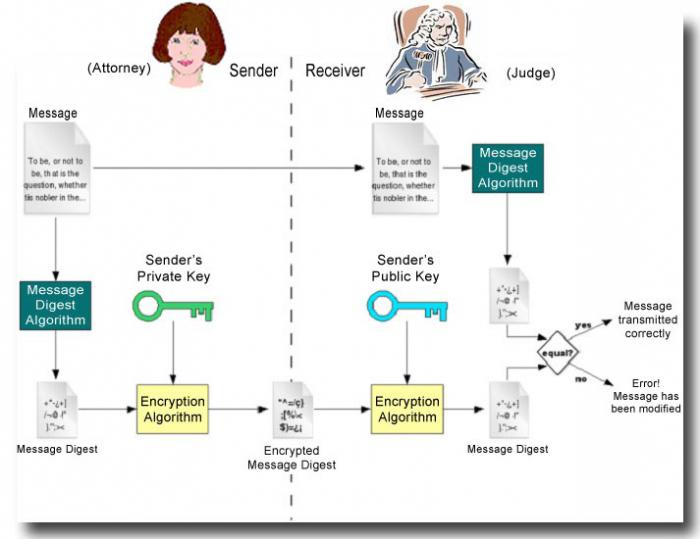

Inoltre, esiste un'autenticazione a senso unico e reciproca basata sui moderni metodi di crittografia (crittografia dei dati). L'esempio più semplice di autenticazione reciproca può essere, ad esempio, il processo di aggiunta di utenti bidirezionali come amici su alcuni siti di social network, quando è richiesta la conferma da entrambe le parti.

identificazione

So. L'identificazione, dal punto di vista della tecnologia informatica, è il riconoscimento di qualche oggetto o, diciamo, di un utente da un identificatore precedentemente creato (ad esempio, nome di accesso e cognome, dettagli del passaporto, numero di identificazione e così via). Tale identificatore, a proposito, viene successivamente utilizzato durante la procedura di autenticazione.

autorizzazione

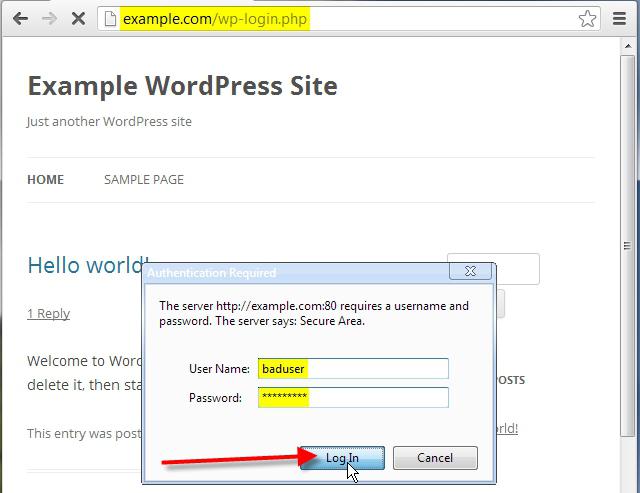

L'autorizzazione è il metodo meno semplice che fornisce l'accesso a determinate funzioni o risorse di vari sistemi introducendo, ad esempio, un accesso e una password. In questo caso, la differenza tra i concetti è che quando si autorizza l'utente riceve solo determinati diritti, mentre l'autenticazione è lo stesso confronto tra login e password con i dati registrati nel sistema stesso, dopo di che è possibile ottenere l'accesso alle funzioni estese o nascoste della stessa risorsa Internet o del prodotto software (utilizzare il codice di autorizzazione).

Probabilmente, molti si sono trovati di fronte a una situazione in cui non è possibile scaricare un file da un sito senza autorizzazione su una risorsa. È dopo l'autorizzazione che segue il processo di autenticazione, che apre questa possibilità.

Perché è necessaria l'autenticazione

Le aree in cui vengono applicati i processi di autenticazione sono molto diverse. Il processo stesso consente di proteggere qualsiasi sistema dall'accesso non autorizzato o dall'introduzione di elementi indesiderati. Ad esempio, l'autenticazione è ampiamente utilizzata quando si controllano le e-mail utilizzando una chiave pubblica e una firma digitale, quando si confrontano i checksum dei file, ecc.

Considera i tipi di autenticazione più basilari.

Tipi di autenticazione

Come accennato in precedenza, l'autenticazione è più ampiamente utilizzata nel mondo dei computer. L'esempio più semplice è stato descritto utilizzando l'esempio di autorizzazione quando si entra in un sito specifico. Tuttavia, i principali tipi di autenticazione non sono limitati a questo.

Una delle aree principali in cui viene utilizzato tale processo è quella di connettersi al web. Sarà una connessione cablata o autenticazione WiFi - nessuna differenza. In questo e nell'altro caso, i processi di autenticazione sono quasi gli stessi.

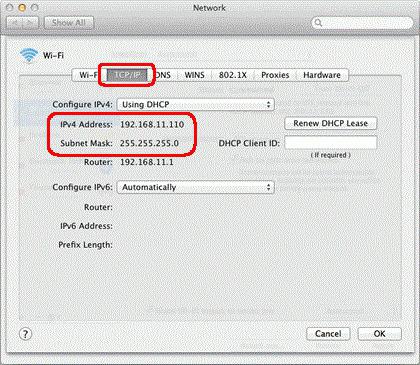

Oltre a utilizzare un nome utente o una password per accedere alla rete, moduli software speciali producono, per così dire, la verifica della legalità della connessione. L'autenticazione WiFi o via cavo significa molto più che il semplice confronto tra password e login. Tutto è molto più complicato. Innanzitutto, viene controllato l'indirizzo IP del computer, del laptop o del gadget mobile.

Ma la situazione è tale che è possibile modificare il proprio IP nel sistema, che è chiamato elementare. Chiunque sia più o meno familiare con questo utente può eseguire tale procedura in pochi secondi. Inoltre, i programmi che modificano automaticamente l'IP esterno, oggi su Internet è possibile trovare un numero enorme.

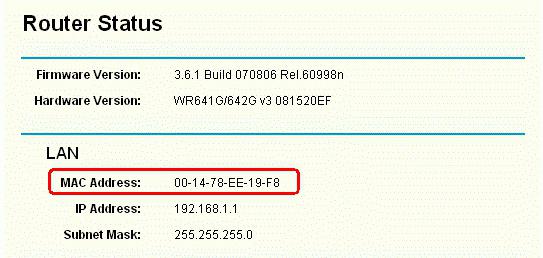

Ma poi inizia il divertimento. In questa fase, l'autenticazione è anche un mezzo per controllare l'indirizzo MAC di un computer o laptop. Probabilmente, non è necessario spiegare che ogni indirizzo MAC è unico in sé e nel mondo di due identici non succede. Questo è esattamente ciò che rende possibile determinare la legalità della connessione e l'accesso alla rete.

In alcuni casi, potrebbe verificarsi un errore di autenticazione. Ciò può essere dovuto a un'errata autorizzazione o incongruenza con un identificatore precedentemente definito. Raramente, ma ci sono ancora situazioni in cui il processo non può essere completato a causa di errori del sistema stesso.

L'errore di autenticazione più comune è quando si utilizza una connessione alla rete, ma questo si riferisce principalmente all'input errato delle password.

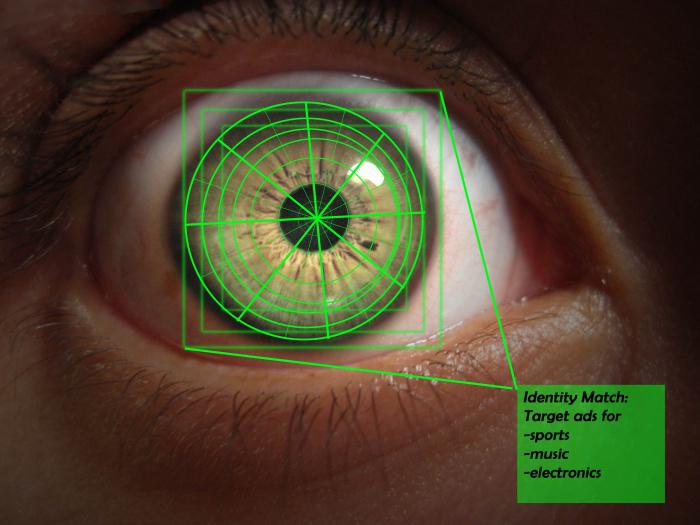

Se parliamo di altre aree, il processo più popolare è in biometrica. Sono i sistemi di autenticazione biometrici che sono tra i più affidabili oggi. I metodi più comuni sono la scansione delle impronte digitali, che ora si trova persino nei sistemi di blocco degli stessi laptop o dispositivi mobili e nella scansione retinica. Questa tecnologia è applicata a un livello superiore, fornendo, ad esempio, l'accesso a documenti segreti, ecc.

L'affidabilità di tali sistemi è spiegata abbastanza semplicemente. Dopotutto, se lo guardi, non ci sono due persone al mondo le cui impronte digitali o la struttura retinica coincidano completamente. Quindi questo metodo offre la massima protezione in termini di accesso non autorizzato. Inoltre, lo stesso passaporto biometrico può essere definito un mezzo per verificare un cittadino rispettoso della legge utilizzando un identificatore esistente (impronta digitale) e confrontandolo (così come i dati del passaporto stesso) con ciò che si trova nel singolo database.

In questo caso, l'autenticazione dell'utente sembra essere il più affidabile possibile (senza contare, ovviamente, falsi di documenti, anche se questa è una procedura piuttosto complicata e dispendiosa in termini di tempo).

conclusione

Si spera che da quanto sopra sia chiaro quale sia il processo di autenticazione. Bene, come possiamo vedere, ci possono essere molte applicazioni e in ambiti completamente diversi di vita e attività umane.